様々なシステムや業務が分散して相互に繋がっていることから、システムやユーザーなどのどこにでもデータ漏洩のリスクが内在しています。そして、高度で新しいサイバーセキュリティのツールが導入されているにも関わらず、多くの組織がこの問題にいまだに悩まされています。

この記事では、企業がデジタル資産をどのように守るか、その手段をより強化するための方法を説明します。まずは、データへの脅威やその対策をきちんと理解することが大切になります。最新のサイバー攻撃はより複雑になっており、システムに個別に対策を強化するだけでは対処できません。デジタル資産や、その使用方法を正確に知ること、つまりデータ自体のコンセプトと役割を理解する必要があります。

データオントロジーとは?

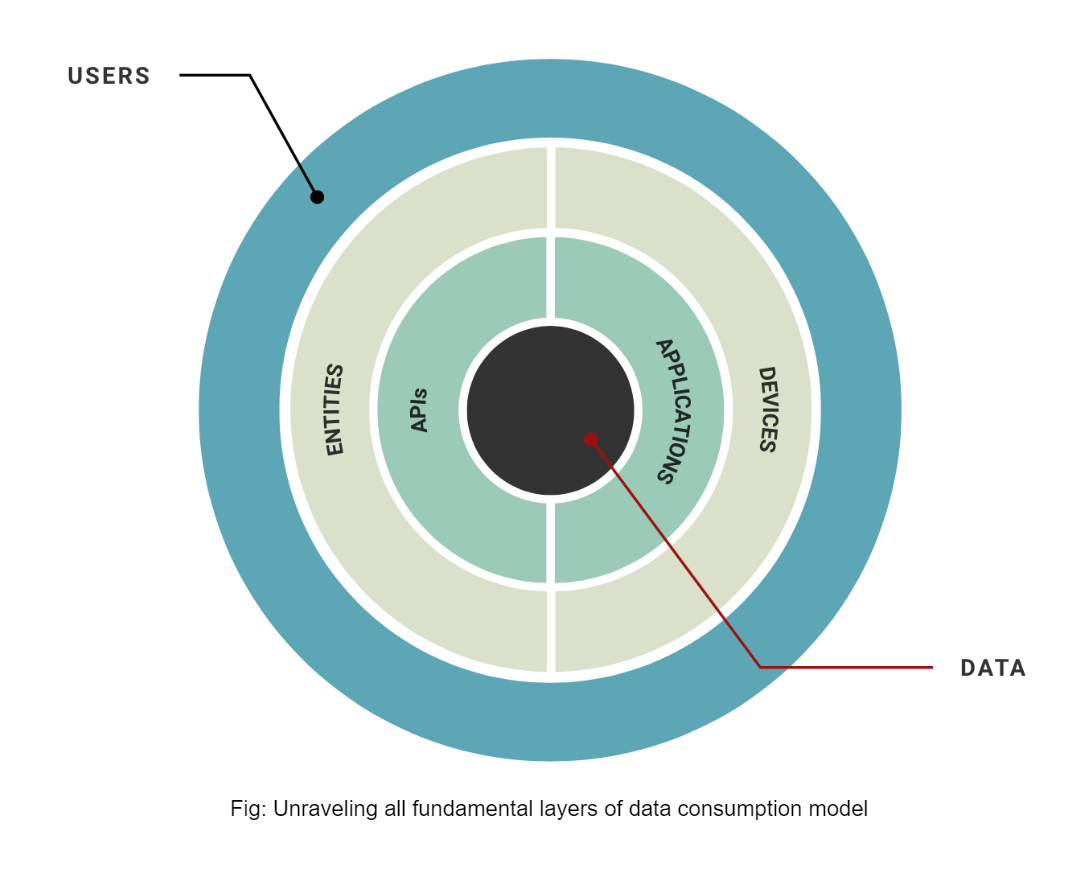

データオントロジーは、データやその処理の関連性を理解するために役立つコンセプトです。この考えをデータの保護に使うと、データやアプリケーション、API、システム、ユーザーなどの要素の繋がりを整理しやすくなります。

これまでの単なるデータの分類手法とは違い、サイバーセキュリティの中でデータオントロジーを考えるとき、各要素がデジタルのデータの流れでどのような役割があるかを考えることで、データを保護するための設計に役立ちます。

データ、ユーザー、システムの関係の理解が難しいのは、相互の作用を十分に把握できていないためです。これらを理解してシステムの全体像を把握すると、データ漏洩につながる問題点が自然と浮かび上がってきます。

サイバー攻撃を理解するための「5つのW」:

- What – 何が起きたのか?データ流出かサービス停止か?

- When – いつ起きたのか?今も起きているのか、それとも既に対応済みのインシデントなのか?

- Who – ハッカーやその攻撃はどのようなタイプであるか?

- Where – 攻撃者はどこから(内部または外部か)、どのシステムを通じて侵入したのか?

- Why – なぜ攻撃を仕掛けられているのか?不正行為、もしくはサービス停止か?

データオントロジーの中心となる要素に「5つのW」を適用させてみましょう:

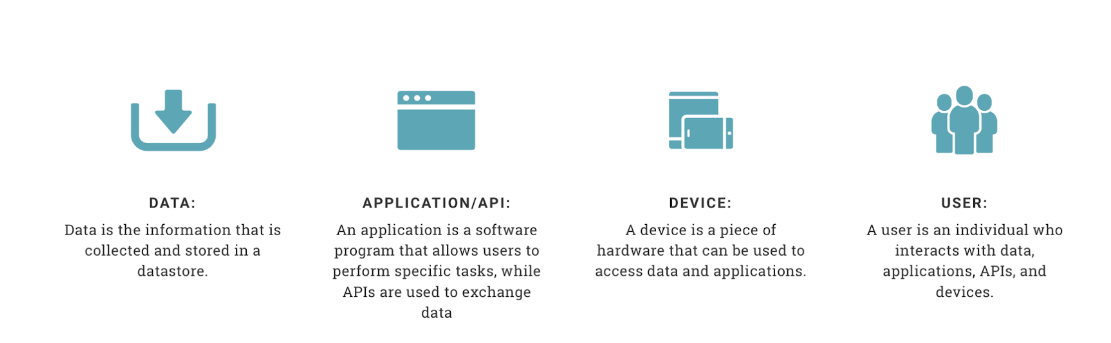

- ユーザー:システムやサービスを使用する人のことを指します。ユーザーID、ユーザー名、アクセス権限、ユーザーの担当する役割などがあります。外部からのアクセスの際には、ユーザーはそのサービスの利用者を指すこともあります。

- デバイス:ユーザーが使用するハードウェアを指します。デバイスID、どんな種類のデバイスか(例:モバイルやデスクトップ)、オペレーティングシステム(OS)などが考えられます。

- API:APIは、データを扱いやすい形に変えることで、難しいデータ構造をシンプルにすることができます。このおかげで、どんな機器同士でも、データの表示や情報のやりとりが標準化して行えます。

![folders]()

- アプリケーション:特定の作業をするためのソフトウェアのことを指します。アプリケーションID、どのような種類のアプリケーションか(例:Officeやブラウザ)、そのバージョンなどが考えられます。

- データ:ユーザーが作成、読み取り、更新、削除できる情報を指します。データID、データの種類(個人、財務など)、データ分類(公開、機密など)などが含まれます。

![targets]()

一般的な操作の流れを例に考えてみましょう。ユーザーは、デバイスなどの要素とのやり取りを行い、データへのアクセスのためにアプリケーションのAPIを利用します。DBへの侵害やサイバー攻撃などには、これらの要素が悪用されている可能性が考えられます。そのため、どの要素が悪用されているかを早急に検出し、迅速にその影響を止めるための対策を考える必要があります。そのためには、全ての要素の関連性をしっかりと把握することが必要です。

Impervaのサポート

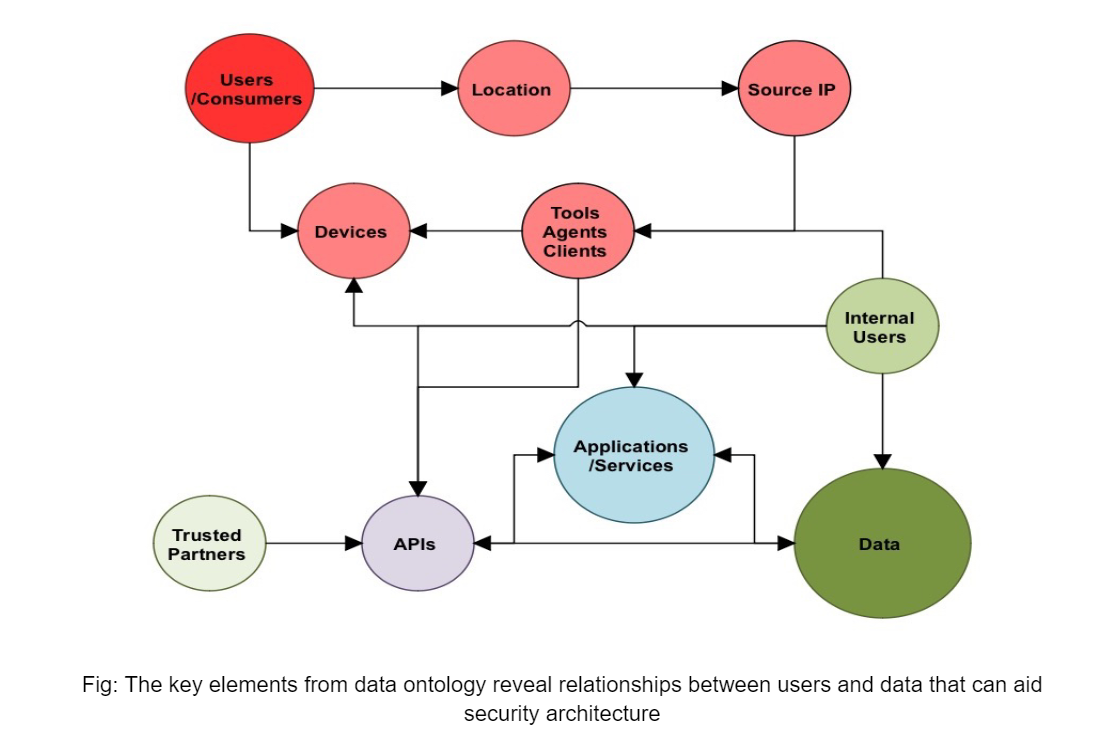

Impervaは、クエリやプロトコルを詳細に確認して、ユーザーとデータの関連性を明らかにします。従来のデータアクセスの管理方法よりもさらに進んだアプローチです。こうすることで、インシデント時にユーザーの行動やデータの使用や影響をすばやく特定することができます。

- Who – ユーザーや要素に問題ないかを確認します。

- How- データへの接続がどのように確立されるか(デバイス、アプリケーション、API)を監視します。

- What – 何のためにデータへアクセスしているかを確認します。

- When – ユーザーがいつアクセスを試みたか、その時間の操作の必要性を特定します。

- Where – ユーザーの位置情報からその正当性を検証します。

- Why – 利用可能なすべてのデータを活用して、ユーザーの意図を推測します。

![Key Elements]()

Impervaは、アプリケーションやAPI、データを分析し、ユーザーの通常の行動を把握します。そして、その基準から外れる行為を見つけた場合、データの不正アクセスを防ぐことができます。

Imperva はデータを活用して、脅威の特定と阻止をサポートします。

Impervaは、DBに対する大量のクエリを分析し、データ流出のリスクがある異常なクエリを見つけ出します。このようにして、データ部分で各ユーザーの動きを抜け目なくしっかりと監視することができます。この仕組みはデジタル資源を守るために重要な役割になります。また、データオントロジーのコンセプトを用いてデータとユーザーの間の関係性を明らかにし、お客様に価値ある情報を提供します。

アプリケーションやAPIを守るためには、ユーザーとデバイスとのつながりを正しく把握することが大切です。Impervaは、特定のIPアドレス、ドメイン、ファイル、URLなどのオンラインリソースが安全かどうかを評価するための情報(レピュテーション・インテリジェンス)やユーザーの分類を活用して本質的なデータの役割を理解し、APIやアプリケーションに対して悪意のある行為を防ぐことが可能となります。

Impervaのデータとアプリケーションのセキュリティ対策製品は、アプリケーションやAPIのレベルでの不正アクセスの検知をサポートします。また、大量のデータを用いることで、デジタル資産の不正利用を未然に防ぐことができます。

Impervaを無料でトライ

Impervaで30日間、あなたのビジネスを守る。