Überdenken Sie, wie Sie kritische Geschäftsdaten schützen

Sichern Sie die Daten selbst

Wo sind meine Daten und was machen die Nutzer damit? Das wachsende Datenvolumen und ein zunehmend fragmentiertes Technologie-Ökosystem haben diese Frage zu einer unlösbaren Aufgabe gemacht.

Die offene Plattform von Imperva lässt sich in jeder Datenbank integrieren, sodass Sie universelle Richtlinien implementieren können.

Beschleunigen Sie die Zeit bis zum Wert

Die meisten Sicherheitsprogramme brauchen Monate, um umgesetzt zu werden, vorausgesetzt, man hat die entsprechenden Ressourcen. Infolgedessen kann die Sicherheit zu einem Hindernis für wichtige technologische Modernisierungsprojekte werden.

Erfüllen Sie die SLAs Ihres Unternehmens mit einer schnellen Einbindung von Datenbanken zu niedrigen Kosten und mit geringem Overhead.

Datenbanksicherheit leicht gemacht

Vorkonfigurierte und erweiterbare Vorlagen, Richtlinien, Berichte und vieles mehr sind sofort einsatzbereit und ermöglichen ein schnelles, kontinuierliches Compliance- und Risikomanagement – ohne manuelle/individuelle Arbeit.

- Risikoverwaltung für alle Datenbanken Ein einziges Fenster für verteilte Umgebungen vor Ort, in der Cloud und in der Multi-Cloud, um nicht verwaltete Datenbankinstanzen zu finden, Daten zu klassifizieren, Schwachstellen zu bewerten und Benutzeraktivitäten zu untersuchen

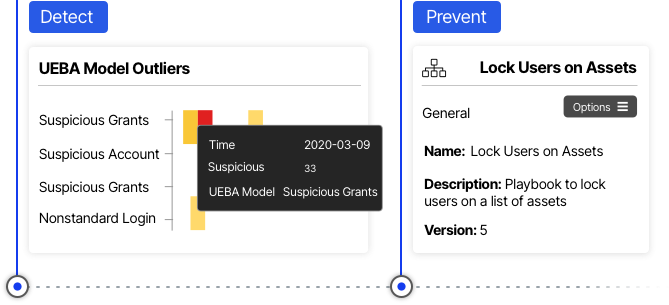

- Schnellere Behebung von Vorfällen Erkennen von externen und internen Bedrohungen und Automatisieren von Reaktionsverfahren

- Schmerzloser Nachweis der Konformität Konsolidierung von Berichtsvorgängen und kosteneffiziente mehrjährige Aufbewahrung von Audit- und forensischen Aufzeichnungen.

Eine 360-Grad-Sicht auf Ihr Datenrisiko

Die Imperva-Plattform bietet Ihnen die Transparenz, die Analysen und die Automatisierung, die Sie benötigen, um proaktiv auf Compliance- und Sicherheitsziele reagieren zu können.

Schutz vor datenzentrierten Bedrohungen:

- Kontokompromittierung

- Kontomissbrauch

- Brute-Force-Angriffe

- Codeinjektion

- Insider-Bedrohung

Orchestrieren und automatisieren Sie Aktionen:

- Berechtigungsprüfung

- Abmeldung melden

- Change-Control-Prozesse

- Warnmeldungen zu sensiblen Daten

- Datenbankerkennung

Berichte anreichern mit:

- Kontextbezogene Metadaten

- Historie des Schwachstellenmanagements

- Zusammenfassungen der Benutzerberechtigungen

- Klassifizierte Datentypen

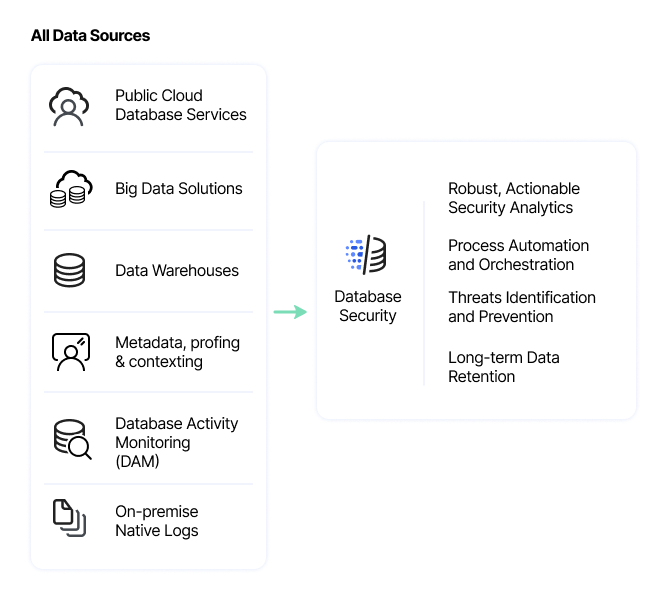

So funktioniert die Datenbanksicherheit

Imperva Database Security vereinheitlicht die Governance in lokalen und hybriden Cloud-Umgebungen und stellt alles in einer einzigen Ansicht dar.

Erweiterte Analysen finden Bedrohungen, bevor sie zu einem Compliance- oder Sicherheitsvorfall werden. Die integrierte Datensicherheits-Orchestrierung, -Automatisierung und -Reaktion ermöglicht Ihnen eine schnelle Behebung von Mängeln.

Sicherheits- und Compliance-Richtlinien und -Kontrollen sind einfach und zentralisiert.

Großes US-Leben

Versicherungsunternehmen

Ein nordamerikanisches Lebensversicherungsunternehmen fand und korrigierte ernsthafte Risiken und beschleunigte Audits durch die Automatisierung von Compliance-Nachweis und Reporting mit Imperva.

- Schnelle Wertschöpfung

100 % Abdeckung der regulierten Daten in 30 Tagen

- Risikomanagement

Identifizierte bisher unbekannte schwerwiegende Risiken

- Automatisierte Prozesse

Compliance-Audit in der Hälfte der Zeit abgeschlossen

- Reduzierte Ausgaben

Weniger Leute, mehr erledigen, mit besserer Qualität

"Wir waren in der Lage, dem Executive Management Team innerhalb des ersten Quartals nach dem Erwerb der Imperva-Lösung einen ROI zu präsentieren.

Direktor von InfoSec eine große US-Lebensversicherungsgesellschaft